Yıllarca Afganistan’da ve Irak’ta görev yapmış olan Amerikalı bir albayın eşi, CyberCaliphate tarafından telefonuna gönderilen tehdit mesajı ile şok olur.

“Sana tahmin ettiğinden daha yakınız. Seni, çocuklarını ve eşini tanıyoruz.”

Hemen eşini ve arkadaşlarını arayan kadın, mesajın aynı anda dört subayın eşine de gönderildiğini öğrenir. Tehdit mesajını alan albayın eşi de diğer subay eşleri gibi sosyal medyada ve sosyal sorumluluk projelerinde ön planda olan bir kadındı.

Web sitesi yöneten, kitap yazan, sosyal medyada etkin olan, ordu mensupları ve aileleri için dayanışma organizasyonları düzenleyen subay eşlerine tehdit mesajları gönderen her kimse, bu olayın kısa sürede haberlere konu olacağından emindi. Eş zamanlı olarak aynı isim tarafından ele geçirilen birçok Twitter hesabından Amerikan medyasına IŞİD’in ülkedeki gücü ve Amerikan askerlerinin İslam’a düşmanlığına dair mesajlar paylaşılmıştı.

Bu olayın faili APT28 (Fancy Bear) hemen sonra Fransa’da ortaya çıktı. Fransız televizyonu TV5 Monde hacklendi ve ancak saatler sonra kendine gelebildi. Hackleme sonrasında kanalın internet sitesindeki logo ve dini içerikli mesajlar, Amerika’daki subay eşlerinin karşılaştıkları ile aynıydı. Fransız ve Amerikalı uzmanlara göre APT28, gerilimi tırmandırmaya ve radikalizmi manşetlerde tutmaya çalışıyordu.

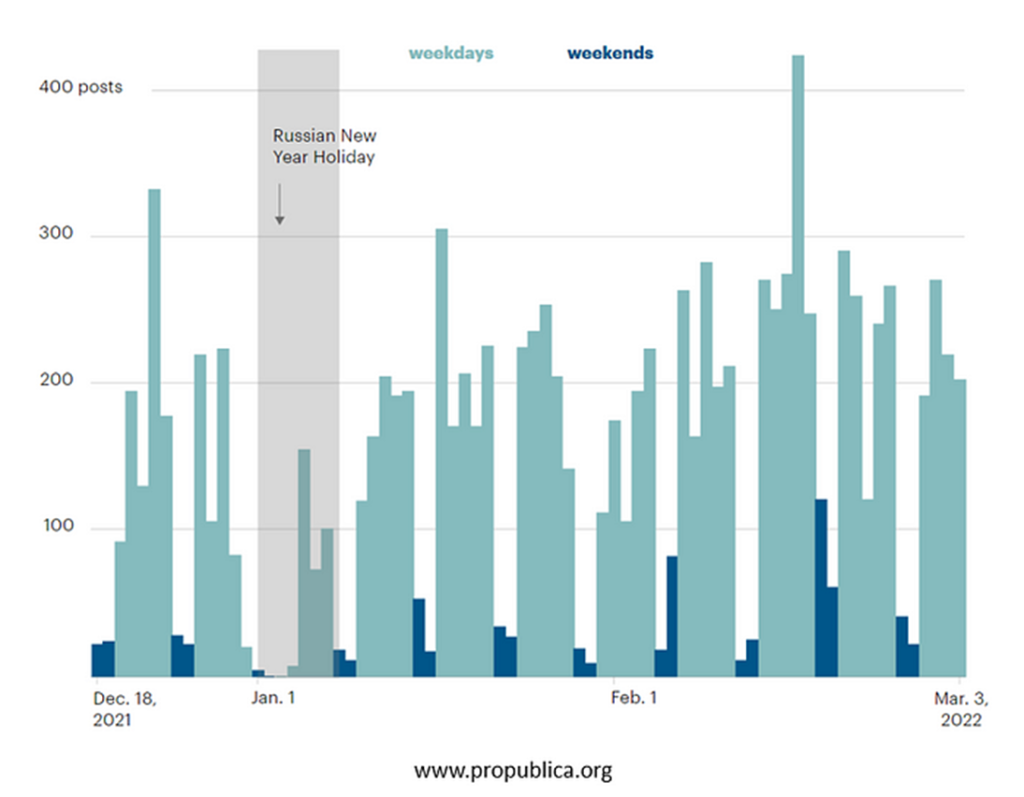

Soruşturmalarda ortaya çıkan ilginç detay, akıllara devlet destekli hackerlerin organize edildiği Rusların trol çiftliğini getiriyordu. Uzmanlara göre saldırı zamanlarının Rusya’daki mesai saatleri ile uyumlu olması, gece yarısında siber güvenlik uzmanlarının uykularını kaçıran siber suçlulardan ziyade devlet çalışanlarıyla karşı karşıya olunduğunu göstermekteydi.

APT28, Rusların hibrit savaşına Amerikalı subayların eşlerine saldırarak dahil oldu. Hedefi; IŞİD’in çok güçlü olduğu ve Batı’da İslam düşmanlığının arttığı algısını yaratmaktı.

APT nedir?

APT (Advanced Persistent Threat) bilgisayar sistemlerine sızarak bilgi çalmayı amaçlayan saldırılar için kullanılan bir terimdir. APT’ler genellikle devlet desteklidir, karmaşıktır, uzun sürelidir ve hedef odaklıdır.

APT28 (Fancy Bear) ise kendisini Amerika ve Avrupa’yı rahatsız etmeye adamış bir hacker grubudur. Rusya’nın çıkarları zarar gördüğü anda devreye giren APT28, boş zamanlarında da Putin’in ülke içindeki muhalifleri ile uğraşmaktadır.

Geçtiğimiz yıllarda, Rus sporcuların doping kullandığını tespit eden ve olimpiyatlardan men eden Dopingle Mücadele Ajansı (WADA), kısa süre sonra siber saldırılardan nasibini almıştı. WADA saldirisinda iki ayrı taktik kullanan hackerlar, bir yandan kurumun çalışanlarına sahte e-posta gönderirken, diğer taraftan da WADA’nın sistemine erişim yetkisi olan bir Rus sporcunun kullanıcı adı ile sistemde ilerlemişlerdi. Böylece tüm olimpiyat sporcularının bilgileri çalınmıştı. Sızdırılan belgelere göre, içlerinde Amerikalı sporcuların da bulunduğu birçok başarılı sporcunun olimpiyatlarda doping kullandığı ortaya çıkmıştı.

Putin’i açıkça eleştiren ve asla iyi geçinmeyeceğini ifade eden Demokratlar ve Hillary Clinton ise yönettigi komiteler ile danışmanı John Podesta’ya gönderilen bir sahte e-posta ile defalarca hedef alınmıştı. Bu saldırılarda iki yüz binden fazla e-posta yazışmasının çalındığı tahmin ediliyor.

Rus istihbaratı ile ilişkili olduğu değerlendirilen APT28, yaptığı saldırının türüne göre siber güvenlik firmalarından farklı isimler almıştır. Mesela, bir hedefe iki ya da daha fazla taktikle saldırması satrancı andırdığı için “pawn storm” (piyon fırtınası) ismini almıştır. En çok kullanılan “Fancy Bear” ismi ise ünlü siber güvenlik şirketi CrowdStrike’ın kurucularından olan Dmitri Alperovitch tarafından verilmiştir.

APT28’in Taktikleri

Birçok karmaşık saldırıyı başarıyla uygulayan ve yaklaşık 20 yıldır siber güvenlik uzmanlarına sahaları dar eden APT28, özellikle iki saldırı türüyle öne çıkmıştır:

1. Belirli bir kuruluş veya kişiye yönelik olarak özel olarak tasarlanmış sahte e-posta saldırıları “spear-phishing”

· Hedeflenen kişiye şifresini gireceği bir güncelleme e-postası ya da girmeye çalıştığı sistemde güvenlik riski olduğu mesajı gönderilir. Kurban, şifresini ve istenen diğer bilgileri girdiğinde tüm bilgileri çalınmış olur.

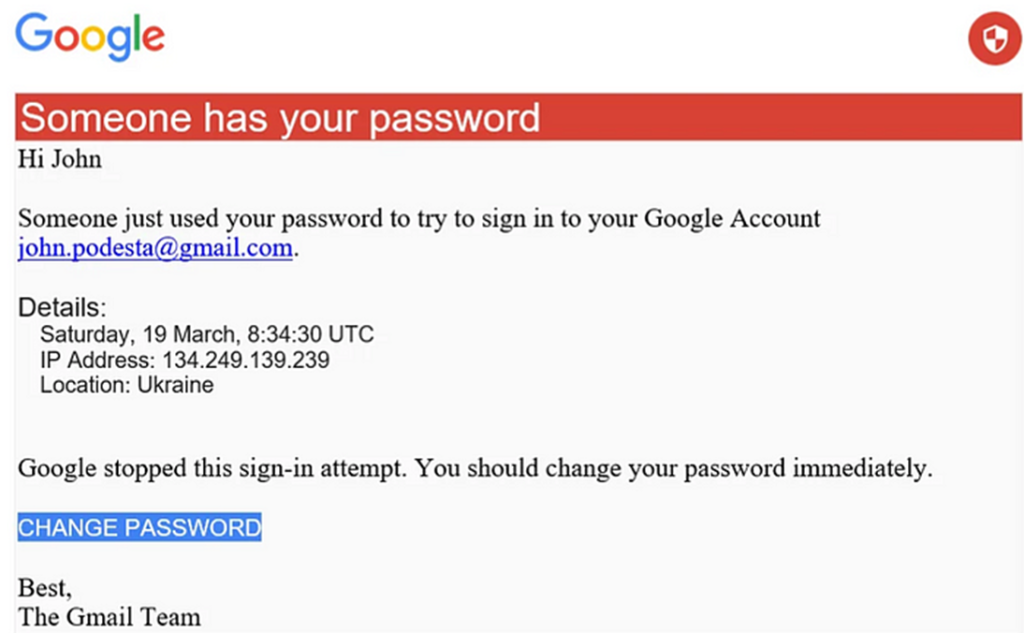

Hillary Clinton’ın danışmanı John Podesta’ya gelen e-posta, Google hesabını güncellemesi gerektiği ile ilgiliydi. Tecrübeli siyasetçi, e-posta ve şifresini girmek yerine e-postanın sahte olup olmadığını siber güvenlik birimine sormuştu ancak siber güvenlik analisti ile yaşanan anlaşmazlık John Podesta’nın gelen e-postaya güvenmesine ve linke tıklamasına yol açmıştı.

· Hedeflenen kişi veya kuruma sahte bir e-posta gönderilir. E-postanın ekinde ilgi çekici ya da kişiyi ilgilendiren bir doküman bulunur. Bu doküman açıldığında, bilgisayara zararlı yazılım yüklenir.

Örneğin; APT28 tarafından kurbanlarına gönderilen bir doküman, NATO ile ilgili bir doküman izlenimi veriyordu.

2. Sahte web siteleri aracılığıyla hassas bilgilerin toplanması “watering hole”

· Çok ziyaret edilen bir sitenin sahtesi hazırlanır ve hedef kişiye bu sitenin linki gönderilir. Kurban, her zaman ziyaret ettiği siteye girmek ister ve gönderilen linke tıkladığında bilgisayarına zararlı yazılım yüklenir. Örnekler:

o Gerçek domain: standartnews.com | Sahte domain: standartnevvs.com

o Gerçek domain: nshq.nato.int (NATO Special Operations HQ) | Sahte domain: nato.nshq.in

o Gerçek domain: osce.org (Organization for Security and Cooperation in Europe) | Sahte domain: login-osce.org

Yıllar önce Almanya parlamentosunu ve Merkel’in partisi Hristiyan Demokratları hedef alan APT28, geçtiğimiz yıl Almanya’da tekrar ortaya çıktı. İktidardaki parti olan Sosyal Demokratlara ait birçok e-posta adresine saldırdı.

Askeri stratejist Frank G. Hoffman’a göre, hibrit savaş, geleneksel askeri taktiklerle eş zamanlı olarak başlatılan sıradışı saldırılardır. Başta Ruslar olmak üzere tüm devletler, modern savaşı çok yönlü (omni-directional) bir şekilde görürler, yani kara, hava ve deniz operasyonlarına ek olarak her ortamın ve her kavramın savaşın bir parçası olarak kabul edilmesi gerektiğini savunurlar.

Rus hibrit savaşının siber sahadaki uzantısı APT28, istihbarat teşkilatlarının yakın takibi altındaydı. Birkaç gizli servisin iş birliği yapmasıyla Hollanda’da yakayı ele verdi. Kimyasal Silahların Yasaklanması Örgütü’nün (OPCW) internetine sızmak için kurumun önünde küçük bir araba ile park eden dört kişi, Hollanda istihbaratı tarafından suçüstü yakalandı. Aramada birçok delil ile birlikte bir de taksi faturası ele geçirildi. Resmi görevler kapsamında yapılan harcamaları muhasebeden geri almak için saklanan fatura, GRU karargahından havaalanına tutulan taksi için düzenlenmişti.

Bu amatör hata, APT28’in mistik havasını dağıtmaya yetti. Almanya’daki Konrad Adenauer Vakfına ve Fransa lideri Macron’a yapılan hack girişimleri de başarısız olunca APT28’in karizması yerle bir oldu.

Siber saldırılar ile hibrit savaşa ısınan APT28, kısa sürede dikkat çeken bir tehdit haline geldi ancak önemli hedeflere saldırması ve bizzat sahaya inmesi hata yapmasına yol açtı. Aralarında “Merkel’in bilgisayarındaki adam” olarak bilinen hacker dahil birçok APT28 üyesi hakkında yakalama kararı çıkartıldı ve Rusya dışına çıkmaları neredeyse yasaklanmış oldu.

Putin, paçayı kaptıran APT28 üyelerinin yaptıklarını “Neden umurumda olsun ki?” diye yorumladı ve beklendigi gibi Rusya bağlantılarını reddetti.

Kaynaklar:

1. https://www.cbsnews.com/news/the-phishing-email-that-hacked-the-account-of-john-podesta/

2. https://evizone.com/john-podestas-emails-hacked-preventable-way-possible/

3. https://www.crowdstrike.com/adversaries/fancy-bear/

4. https://www.sturmnetz.de/Der-TV-5-Monde-Hack

7. https://www.stamus-networks.com/blog/behind-the-curtain-understanding-fancy-bear-apt-28

10. https://www.ncsc.gov.uk/news/indicators-of-compromise-for-malware-used-by-apt28

11. https://gizmodo.com/report-russian-hackers-posed-as-isis-to-attack-u-s-mi-1825855349

12. https://talkingpointsmemo.com/news/russian-hackers-isis-militant-posers-military-wives-threat

13. https://nuriacar.com/cevizlab/2022/04/03/apt28-cyber-espionage.html

17. https://www.potomacinstitute.org/images/stories/publications/potomac_hybridwar_0108.pdf

19. https://youtu.be/QSVQR_7fAFQ?si=yzgWQC30LDak4RrH

20. APT28: At The Center Of The Storm Russia Strategically Evolves Its Cyber Operations by FireEye (Report)